Planung, Umsetzung und Betrieb sicherer Netzwerk- und Sicherheitsarchitekturen – herstellerübergreifend, dokumentiert und compliance-konform.

Jetzt unverbindlich anfragenLangjährige Netzwerksicherheit entsteht nicht durch den reinen Produktvertrieb, sondern durch die herstellerübergreifende Planung, Bewertung und Integration tragfähiger Gesamtarchitekturen. Maßgeblich sind Anforderungen, Risikoanalysen, Compliance-Vorgaben und Betriebsmodelle damit technische Entscheidungen langfristig belastbar bleiben.

Planung sicherer Netzwerkzonen, Segmentierung und belastbare Zielarchitekturen.

Design und Betrieb leistungsfähiger Campus- und Standortnetze.

Architekturen für kontrollierte Zugriffe, Policy-Management und sichere Übergänge.

Monitoring, Betriebskonzepte und kontinuierliche Weiterentwicklung.

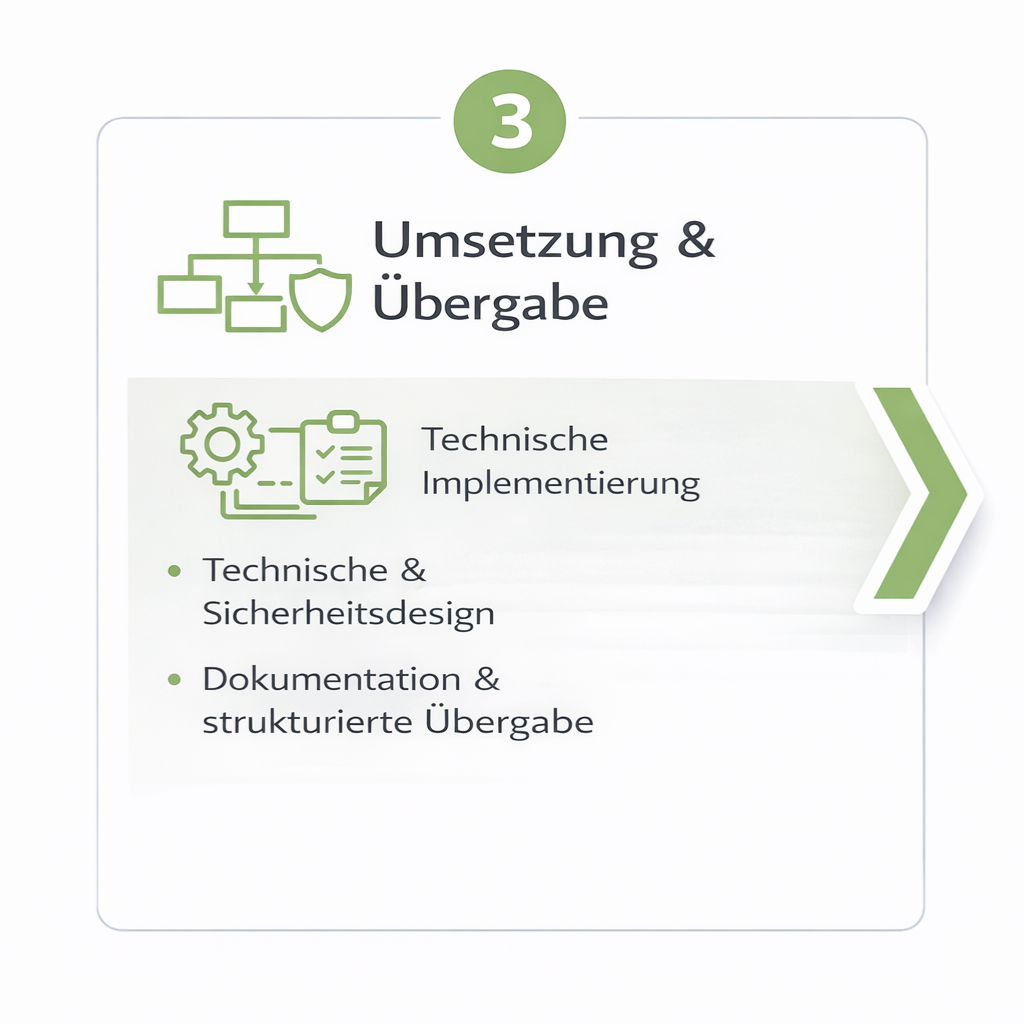

Strukturierter Rückbau, Datenlöschung und dokumentierte Übergaben.

Wir arbeiten als autorisierter Partner mit etablierten Enterprise-Herstellern im Netzwerk- und Security-Umfeld.

Damit stellen wir sicher, dass Hardware, Lizenzen und Supportmodelle sauber beschaffbar, auditierbar und langfristig betreibbar sind.

Gerade im Enterprise- und KRITIS-nahen Umfeld ist dies entscheidend:

Technologie muss nicht nur technisch passen, sondern auch lizenzrechtlich und compliance-konform lieferbar sein.

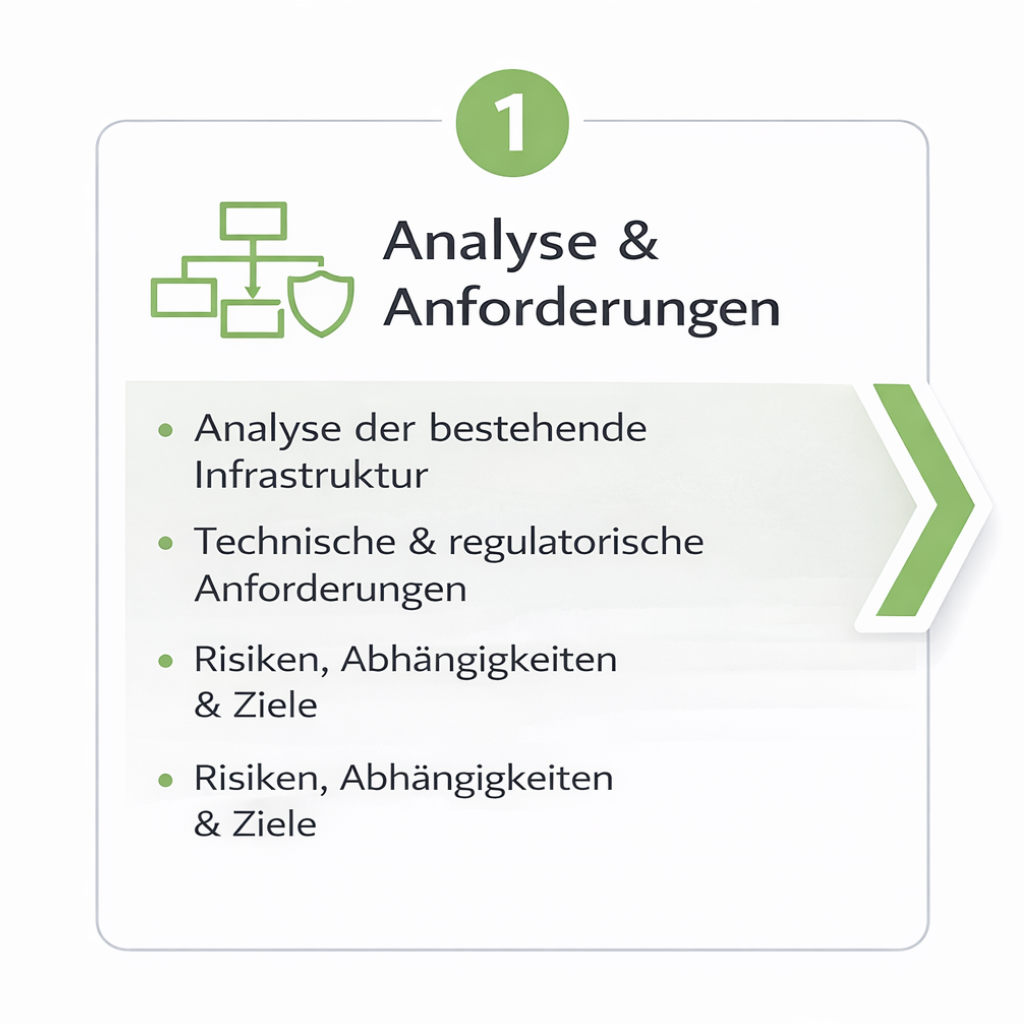

Wir begleiten Unternehmen bei der Planung und Umsetzung komplexer Netzwerk- und IT-Sicherheitsprojekte.

Dabei bewerten wir bestehende Infrastrukturen, regulatorische Rahmenbedingungen und technische Anforderungen und entwickeln daraus herstellerübergreifende Architektur- und Betriebskonzepte.

Unsere Arbeit beginnt vor dem Produkt und endet nicht mit der Installation – sondern mit einer stabilen, dokumentierten und betrieblich tragfähigen Lösung.

Bewertung der bestehenden Infrastruktur

Technische und regulatorische Anforderungen

Risiken, Abhängigkeiten und Zieldefinition

Herstellerübergreifende Zielarchitektur

Netzwerk- und Sicherheitsdesign

Skalierbarkeit und Betriebsfähigkeit

Herstellerübergreifende Zielarchitektur

Netzwerk- und Sicherheitsdesign

Skalierbarkeit und Betriebsfähigkeit

Stabiler Betrieb und Monitoring

Anpassungen und Erweiterungen

Optional Managed Services

Ob Campus-Netz, Datacenter-Design, Firewall-Architektur oder Zero-Trust-Modell – unsere Arbeit beginnt vor dem Produkt und endet mit einer stabilen, dokumentierten Lösung.

Wir unterstützen Unternehmen beim strukturierten Ankauf, Rückbau und Lifecycle-Management von IT- und Netzwerktechnik.

Auf den jeweiligen Unterseiten finden Sie detaillierte Informationen zu Ablauf, Voraussetzungen und Anfragemöglichkeiten – inklusive Datei-Upload für Stücklisten und Bestandsübersichten.

Ankauf von Switches, Routern, Firewalls und Server-Systemen aus Enterprise-Umgebungen inklusive Bewertung, Abholung und strukturierter nachvollziehbarer Abwicklung.

➡️ Hardware anbieten

Compliance-konformer Rückbau, dokumentierte Datenlöschung und Übergabeprozesse für IT-Bestände im Rahmen von Refresh- oder Standortprojekten.

➡️ Lifecycle ansehen

Hier finden Sie Antworten auf typische Fragen zu Projekten,

Herstellern, Betrieb, Hardware-Ankauf und Zusammenarbeit mit der GENO Group eG.

Wir unterstützen mittelständische und große Unternehmen, Organisationen mit mehreren Standorten sowie Kunden aus regulierten oder sicherheitskritischen Umgebungen. Typische Projekte umfassen Campus-Netze, Rechenzentren, Sicherheitsarchitekturen und komplexe IT-Modernisierungen.

Unsere Planung und Beratung erfolgt herstellerübergreifend. Wir bewerten Anforderungen, Risiken und bestehende Infrastrukturen unabhängig vom Produkt und integrieren passende Technologien führender Hersteller in eine konsistente Gesamtarchitektur.

Wir arbeiten u. a. mit Hewlett Packard Enterprise (HPE), Aruba (HPE), Juniper Networks, Fortinet und Sophos. Diese Hersteller verfolgen unterschiedliche technologische Ansätze, wodurch wir ein breites Spektrum an Netzwerk- und Sicherheitsanforderungen abdecken können.

Aruba ist Teil von Hewlett Packard Enterprise (HPE) und ergänzt das Portfolio um WLAN-, Campus- und Access-Netzwerke. Juniper Networks ist ebenfalls Teil des HPE-Konzerns und erweitert das Portfolio insbesondere im Bereich Routing, Switching, Datacenter und Automatisierung.

Ja. Wir begleiten Projekte von der Analyse über Architektur und Design bis zur Umsetzung und Übergabe in den Betrieb. Auf Wunsch übernehmen wir die technische Projektverantwortung und Koordination aller beteiligten Parteien.

Neben der Umsetzung unterstützen wir beim stabilen Betrieb von Netzwerken und Sicherheitslösungen – inklusive Betriebskonzepten, Übergabe, Monitoring und optionalen Managed Services.

Zero Trust bedeutet für uns keine einzelne Technologie, sondern ein Architekturprinzip. Wir kombinieren Netzwerksegmentierung, Identitätsmodelle, Zugriffskontrollen und Monitoring zu einer nachvollziehbaren und betreibbaren Sicherheitsarchitektur.

Ja. Wir analysieren bestehende Netzwerke, Sicherheitskonzepte und Betriebsmodelle und entwickeln darauf aufbauend Modernisierungs- und Migrationskonzepte – abgestimmt auf Budget, Risiko und Betrieb.

Ja. Wir unterstützen Unternehmen beim strukturierten Ankauf von Netzwerk-, Server- und Storage-Hardware – einzeln oder im Rahmen von Standortauflösungen und Modernisierungsprojekten.

Der Ankauf erfolgt über unsere Partner. Anfragen können inklusive PDF- oder Excel-Uploads für Stücklisten und Bestandsübersichten gestellt werden. Wir übernehmen die technische Vorprüfung, die Abstimmung mit dem Partner sowie die strukturierte Begleitung des gesamten Prozesses.

Die zertifizierte Datenlöschung erfolgt über entsprechend qualifizierte Partnerunternehmen. Wir koordinieren die Abläufe, stimmen die Anforderungen ab und sorgen für eine nachvollziehbare Dokumentation gemäß Sicherheits- und Compliance-Vorgaben.

Wir unterstützen bei der technischen Bewertung von Angeboten, Architekturvergleichen und Entscheidungsgrundlagen – unabhängig davon, ob es sich um interne Projekte oder Ausschreibungen handelt.

Wir planen und realisieren ausschließlich Enterprise Lösungen, die auf langfristigen Betriebszeiträumen ausgelegt sind. Architektur, Herstellerwahl und Design berücksichtigen Verfügbarkeit, Ersatzteilversorgung, Lifecycle-Planung und Supportmodelle, sodass eine Wirtschaftlichkeit über einen Zeitraum von zehn Jahren und mehr realistisch und planbar gewährleistet ist.

Projekt- und Hardware-Anfragen können über das Kontaktformular gestellt werden. Dort ist auch der Upload von Dokumenten wie Stücklisten oder Projektbeschreibungen möglich.

Schulungen sind optionale Zusatzleistungen und werden projektspezifisch vereinbart.

Unabhängig davon erfolgen bei jedem Projekt eine strukturierte Übergabe sowie eine vollständige technische Dokumentation, sodass Betrieb, Wartung und Weiterentwicklung der Lösung jederzeit nachvollziehbar möglich sind.